前言

Exchange 是具备域环境企业首选的邮件服务

参考:

https://zhuanlan.zhihu.com/p/526507264

https://www.freebuf.com/articles/network/368433.html

《内网渗透体系建设》

基础

组成:

- Mailbox server

- Edge Transport server

- Client Access

探测

SPN 服务

端口扫描

内网 IP 信息泄露:接口 /owa,/ews,/ecp,如果将数据包协议降级到 1.0 并取消请求头的 Host 内容,服务器会返回其 IP 地址

NTLM 认证

通过 Web 获取 Exchange 版本:网页源代码即可得知

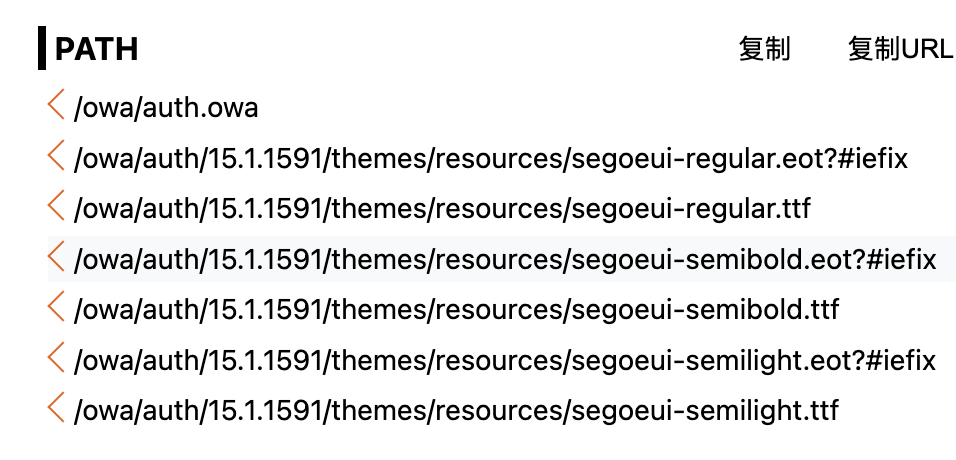

如图,此处是 15.1.1591 版本,对应的 exchange server 版本在 https://docs.microsoft.com/zh-cn/exchange/new-features/build-numbers-and-release-dates?view=exchserver-2019 可以搜索

凭证获取

无登录次数限制时收集账号爆破密码即可:建议 Eburst 工具,需要把 request 请求加上 verify=False

有登录次数限制时使用 Password Spary 技术进行爆破

Password Spary

采用一些少量常见的密码和键盘弱口令,针对大量用户进行暴力破解

通用漏洞

ProxyLogon

利用 WriteDACL 权限进行 DCSYNC

默认情况下,Exchange Windows Permissions 对安装 Exchange 的域对象具有 WriteDACL 权限,通过组的权限可以继承,所以 Exchange 机器对域对象具有 WriteDACL 权限